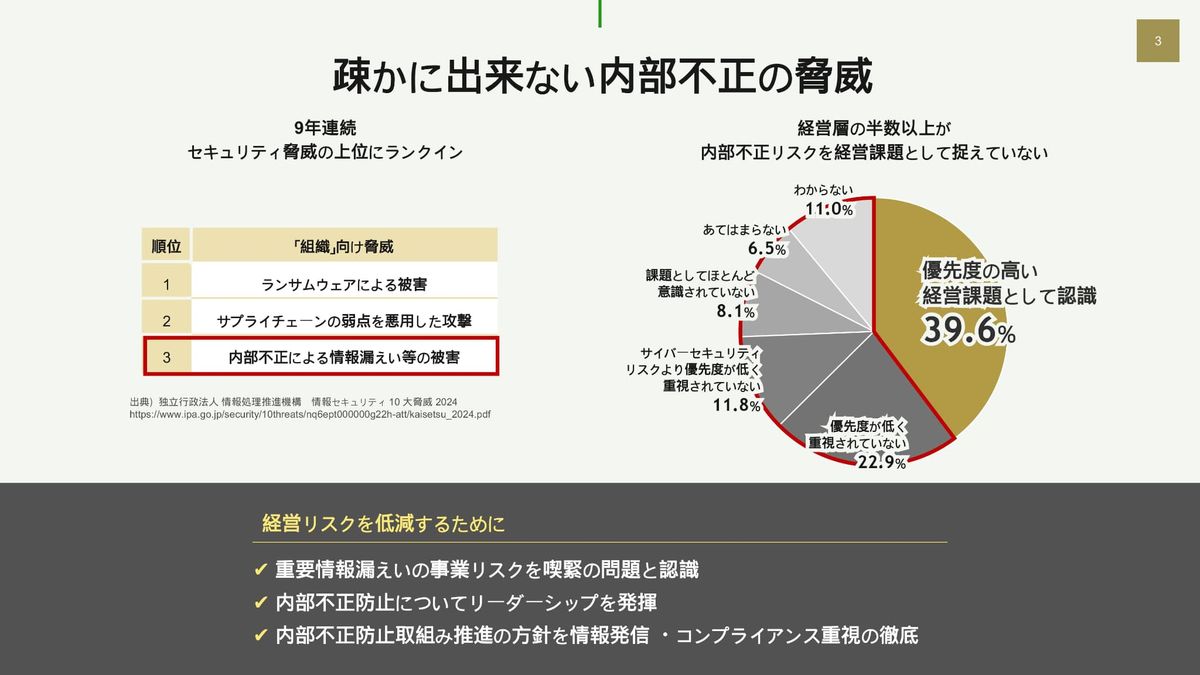

内部不正による情報漏えいは、IPAの脅威ランキングで9年連続上位に位置しながらも、経営層の半数以上が優先度の高い課題と認識していないとされています。しかし一度発生すれば、調査・賠償・風評被害といった損害はサイバー攻撃と同等です。株式会社網屋主催の本ウェビナーでは、近年の実例を振り返りながら内部不正が起こる要因や有効な対策を解説。さらにログ管理による未然防止策も紹介し、内部不正リスクへの実践的アプローチを提示します。

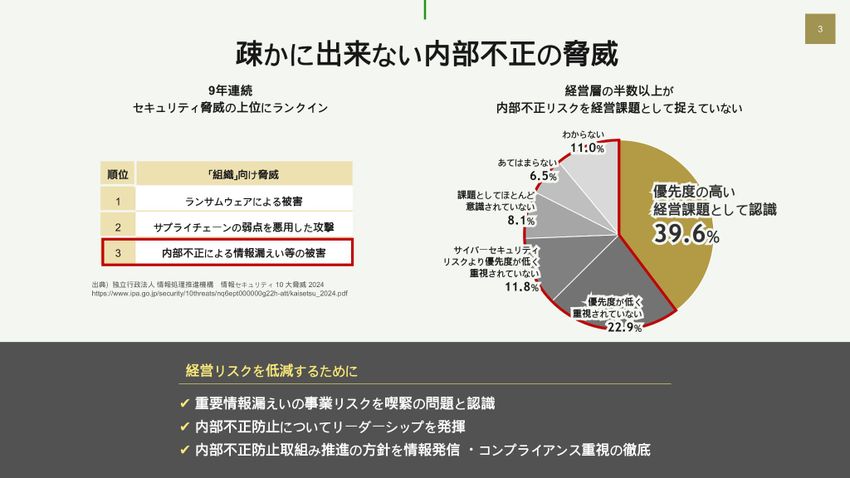

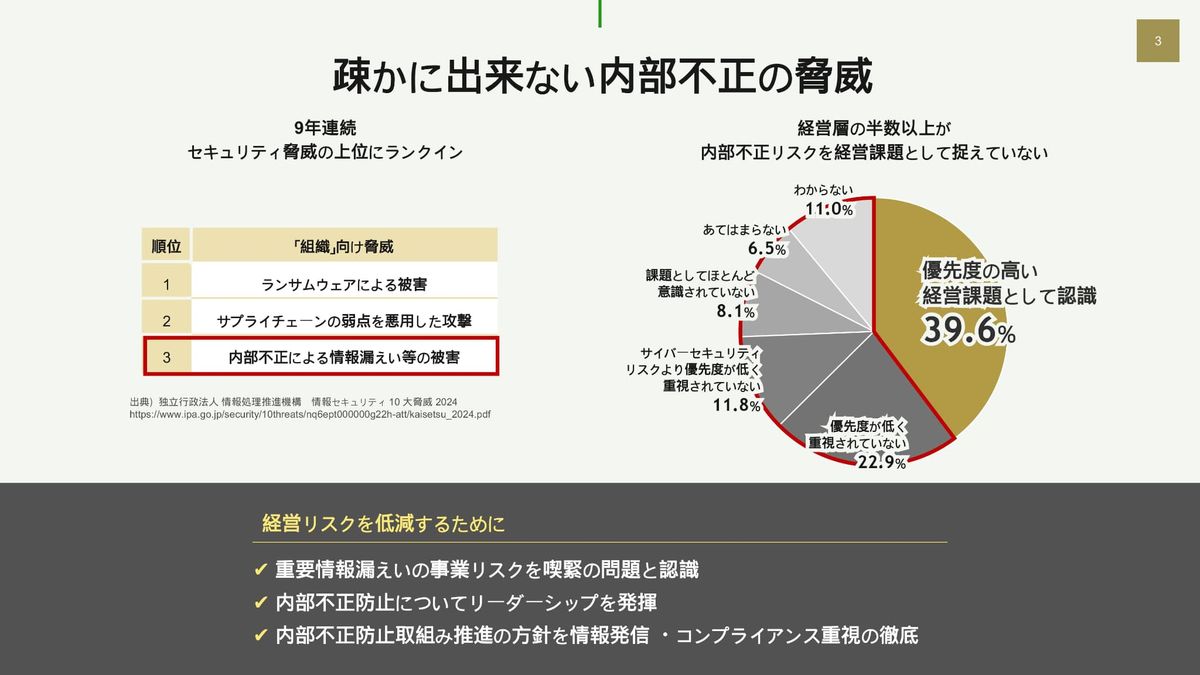

9年連続で“セキュリティの脅威”にランクイン

小田切隆英氏:定刻となりましたので、本日のウェビナーを開始させていただきます。みなさま、本日はお時間をいただきましてありがとうございます。本日講師を務めます、株式会社網屋 営業の小田切と申します。30分ほどと短いお時間ですが、どうぞよろしくお願いいたします。

さて、本日のウェビナーは、「決して疎かにしてはいけない内部不正対策」というテーマで実施させていただければと思います。

まず昨今は、ランサムウェアやサイバー攻撃といった脅威が非常に多くなってきていて、みなさまも対策を進められている最中かと存じております。ただ、内部不正といった脅威についても、実はセキュリティの脅威として9年連続で上位にランクインをしています。

9年連続ランクインしている要因としてあるのが、やはり社内での内部不正ということで、社員一人ひとりへの信頼感というところから、あまり優先課題として認識されていない実情がございます。

こういった内部不正に対策していく、経営リスクを低減していくために、3点ほどポイントを絞ってご紹介させていただきます。重要情報の漏えいの事業リスクを喫緊の問題と認識していただき、かつ内部不正防止について、経営陣のみなさま、ないしは本日ご参加いただいているみなさまに実際にリーダーシップを発揮して進めていただく。

そして最後に、内部不正防止の取り組み推進の方針を社内に情報発信していく。社員のみなさまにコンプライアンス重視を徹底していただくという内部的な進め方で、実際に対策していただく必要があるかと存じております。

今回のウェビナーの中で、それぞれの対策について、ぜひ弊社ソリューションを絡めてご紹介できればと思います。

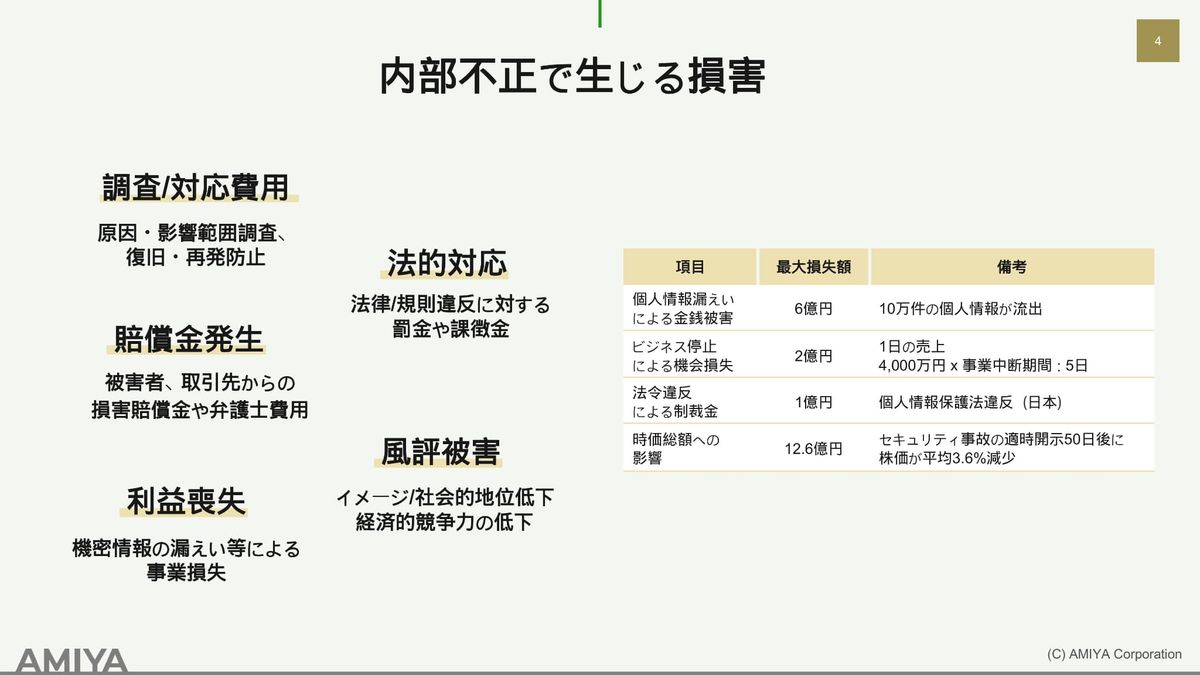

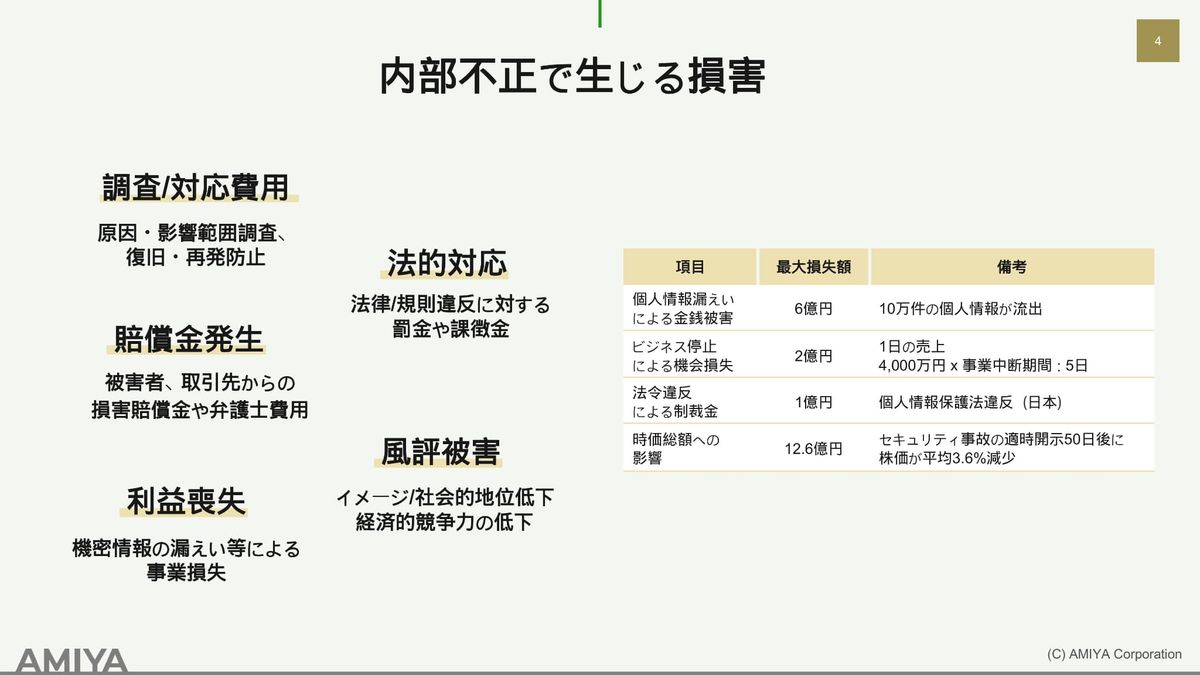

内部不正がもたらす、金銭的な被害想定

そんな内部不正の脅威についてなんですが、実際に内部不正の被害が生じてしまった場合に、具体的に金銭が絡む面といたしましては、まず3つほど。調査/対応費用、法的対応、賠償金発生というところが挙げられます。

調査/対応費用ですと、実際に内部不正が生じてしまった場合に、どうして生じてしまったのか、何が持ち出されてしまったのか、情報が漏えいしてしまったのか。そして、再発防止のために何かソリューションを導入するといった部分。あとは法的対応では、法律・規則違反に対する罰金や課徴金ですね。

あとは賠償金の発生というところで、万が一、内部不正の情報漏えいによって、自社と関係のある取引先、ないしは被害者の方々に損害賠償が生じてしまうケースなどもあります。まず金銭面ではこの3点が発生し得る損害です。金銭面以外でも、自組織の風評被害や機会損失、利益喪失がリスクとしてあり得ます。

こういった実際の具体例でも、だいたいの最大損失額は非常に大きな金額です。やはり、こういった損失額を抑えるためにも、喫緊の課題として、しっかりと内部不正への対策を進めていただければというところでございます。

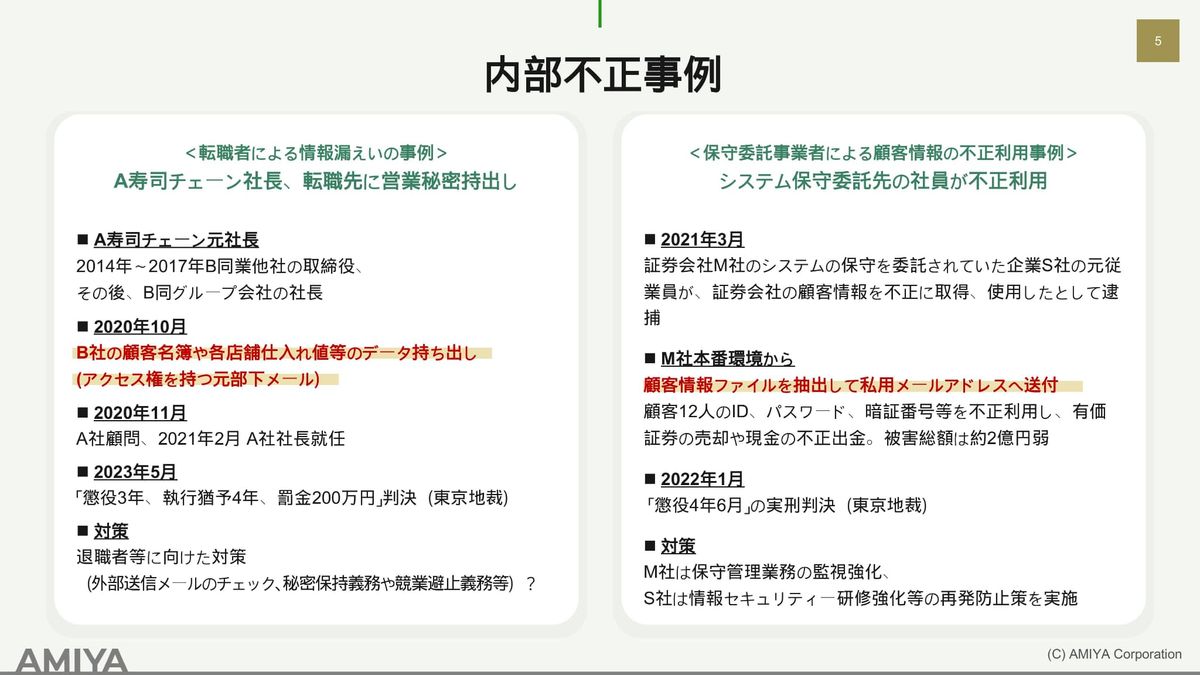

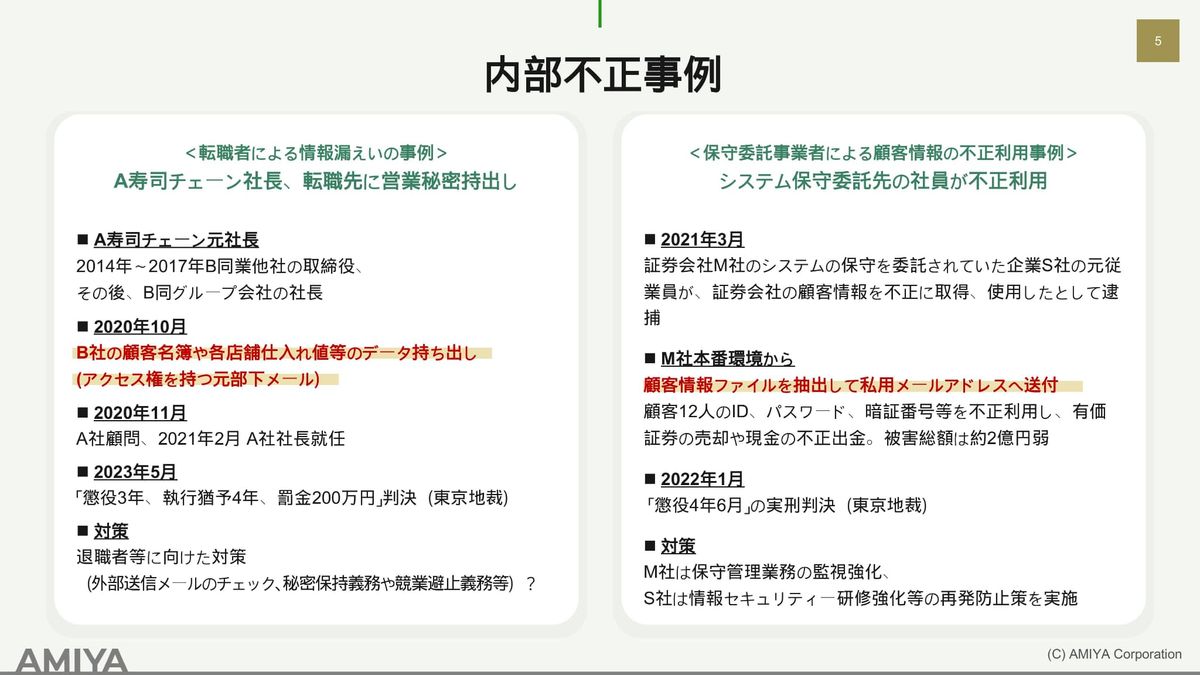

転職先への営業秘密の持ち出し、巨額の損失事例も

まず左側が、実際にとある寿司チェーン店の経営者が、転職先に営業秘密を持ち出してしまったという事例です。顧客名簿や各店舗の仕入れ値などのデータを転職先に持ち出してしまったことが後々発覚して、実際に懲役や罰金を科せられてしまったというケースです。

こういった対策として、退職者ないしは退職予定者などに向けて、外部送信のメールがないかのチェックや、退職予定者のアクセスの監視などが実施されていたのではないかと推測されます。

もう1つの事例は、証券会社のシステム委託先の社員の方が情報を不正利用してしまったケースです。ある証券会社のシステムを委託されていた企業の社員が、証券会社の顧客情報を不正利用してしまいました。そして、IDや暗証番号などを不正利用して有価証券などの売却を行い、2億円弱の損失を出してしまったという実例がございます。

こちらも懲役が出ているような事例になりますが、対策として挙げられていたのが、証券会社さまでは保守管理業務の監視を強化したり、委託先の企業での情報セキュリティの研修強化、コンプライアンスの周知なども挙げられますね。こういった再発防止策を実施されていたという事例がございます。

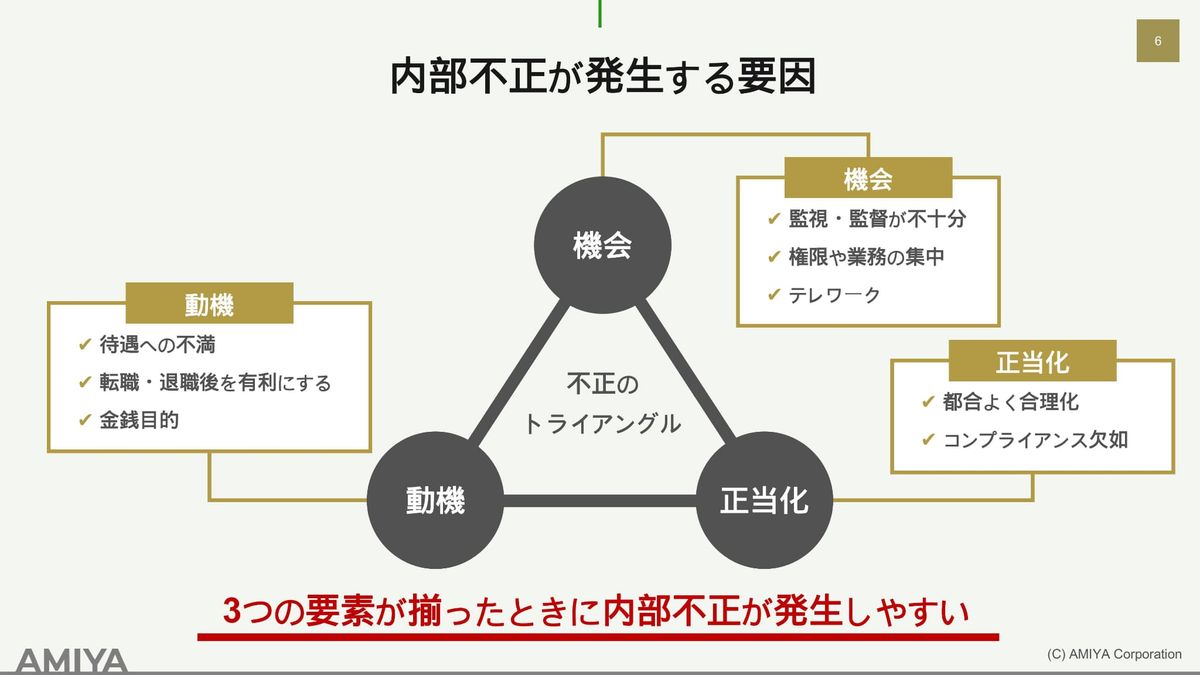

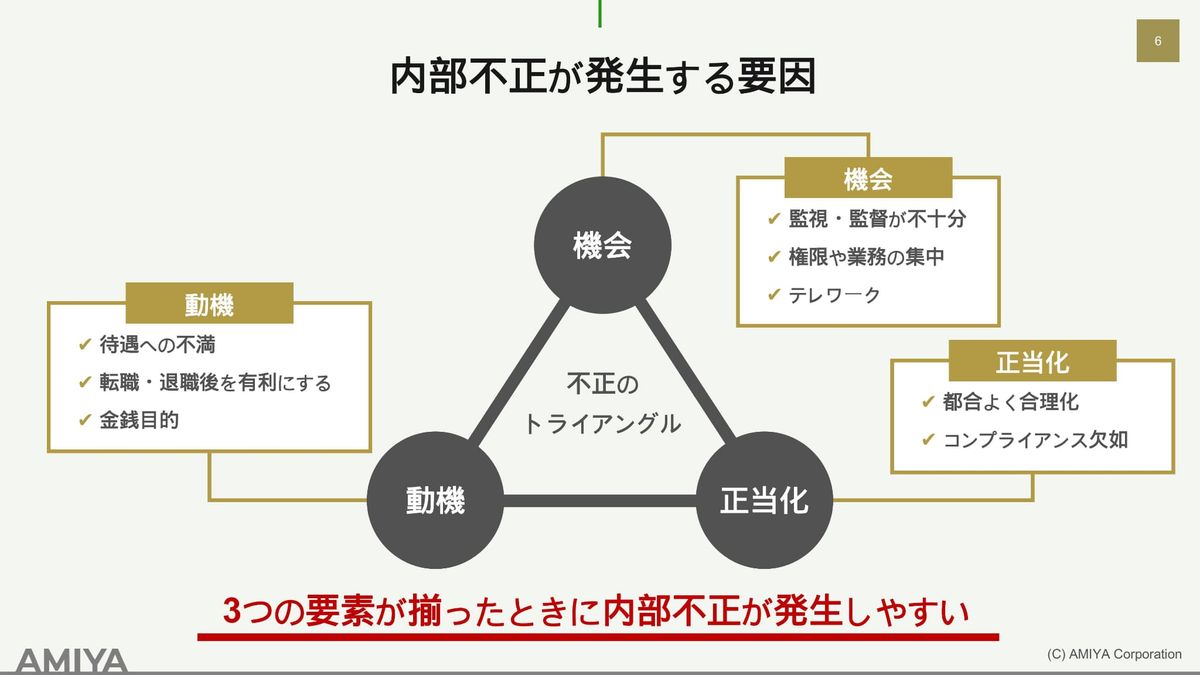

内部不正が起きる、3つの「不正のトライアングル」

こうした事例があるんですが、実際に社員さまがどうして不正を行ってしまうのかという要因も、しっかりと押さえていただく必要があるかと思います。こちらは「不正のトライアングル」という、内部不正が起こってしまう要因を説明するワークフローです。

まず1つ、「動機」というところです。そもそもの社員さまの待遇への不満があったり、転職予定ないしは退職後のビジネスを有利に進めていくために情報が欲しい。あるいは、そもそも情報を持ち出して金銭を得ようという動機などがございますと。

もう1つの要因として、「機会」ですね。監視や監督がそもそも不十分で、各個人が自由に情報に触れてしまう状況だったり、そもそも権限や業務が集中してしまっている。自由に触れるところにも通じますが、自由にかつ広範囲に情報に触れるというところが機会として挙げられる部分となります。

この2つに併せて、最後は「正当化」ですね。これらの動機や機会を踏まえて、「内部不正を行ってしまってもしょうがない」と、都合良く合理化してしまうような個人の認識から内部不正が発生してしまうことがあります。

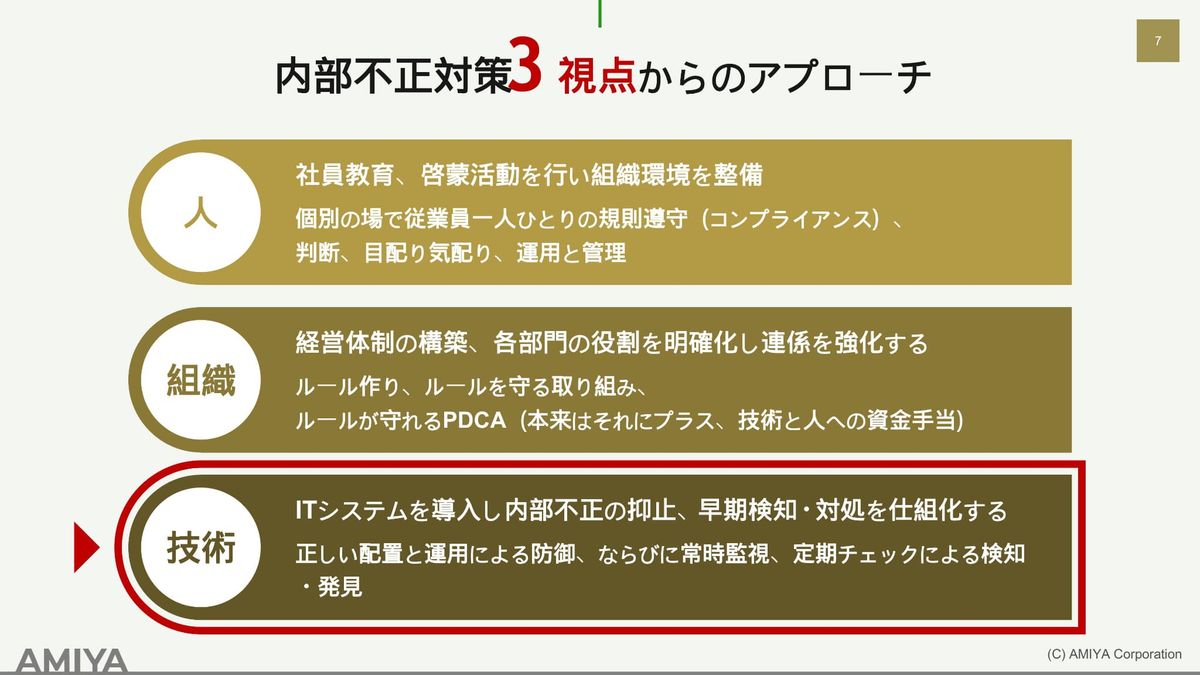

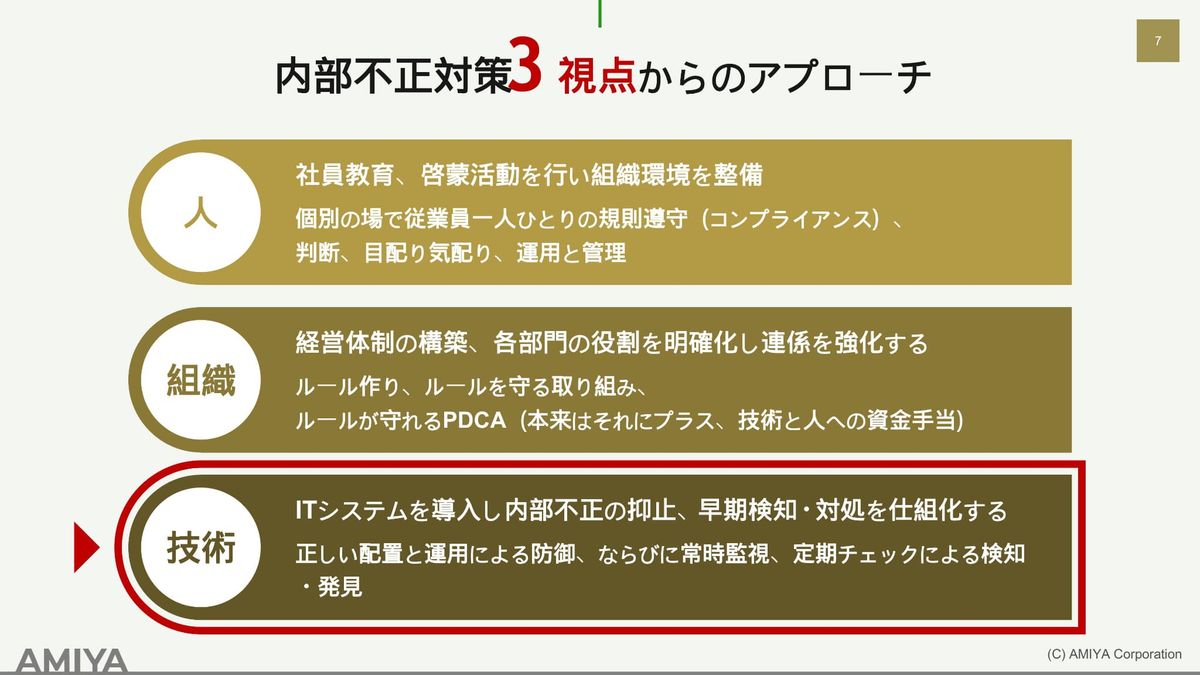

内部不正を起こさないための3つの視点

実際に内部不正が生じてしまうところは認識していただいたかと思うんですけれども、その対策として3つの視点からアプローチできます。

まず各従業員さま個人に対しての社員教育や、「内部不正っていけないよね」と啓蒙活動を行っていただくという組織環境を整備していただくことが非常に重要です。

そもそもコンプライアンス意識を周知していただくために、さまざまな情報発信をしていただくというところですね。

また組織的な部分で申し上げると、ルール作りのところになります。各部門の役割をしっかりと明確化して、一個人や一部門に強い権限が渡されていないかどうか、しっかりと分業していくかたちですとか。

そもそも運用ルールをしっかりと定めていただいて、それが守られているかというところの監査もしっかりと対応していただくことが非常に重要ということです。

そして最後、技術面でのお話となります。ITシステムを導入して、人や組織に対する対策がしっかりとなされていくようなソリューションを導入いただく。ないしは内部不正が生じてしまった場合にしっかりと検知できるようなソリューションを運用していただく必要があるという、この3点が重要です。

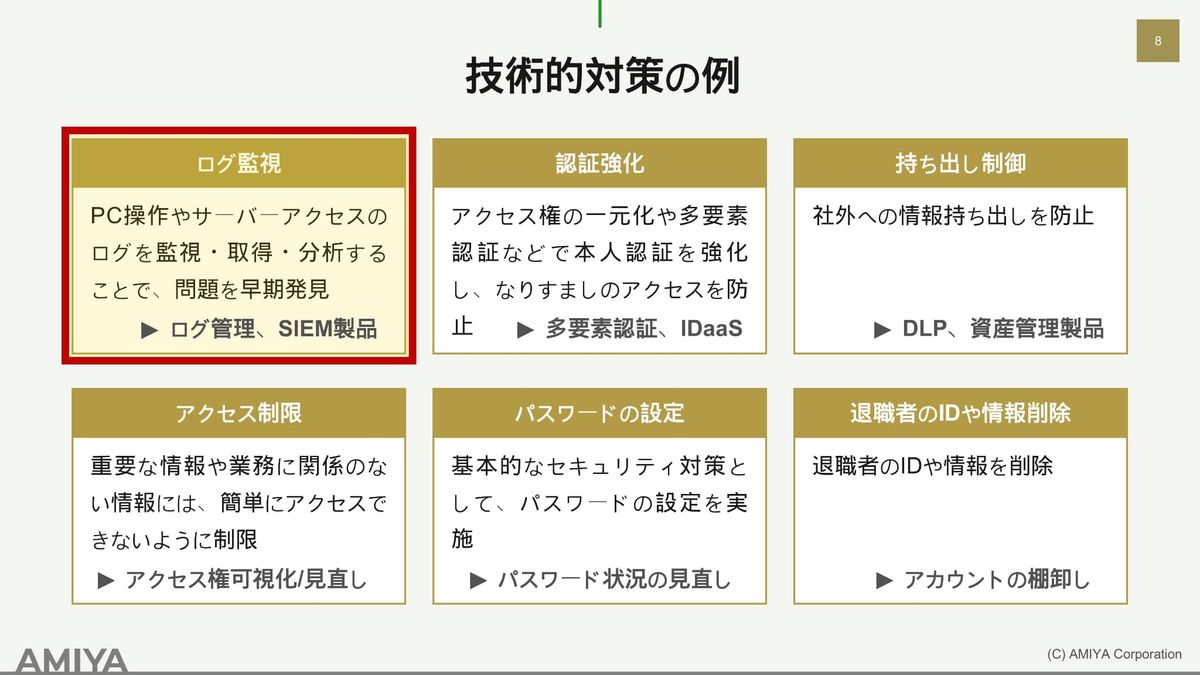

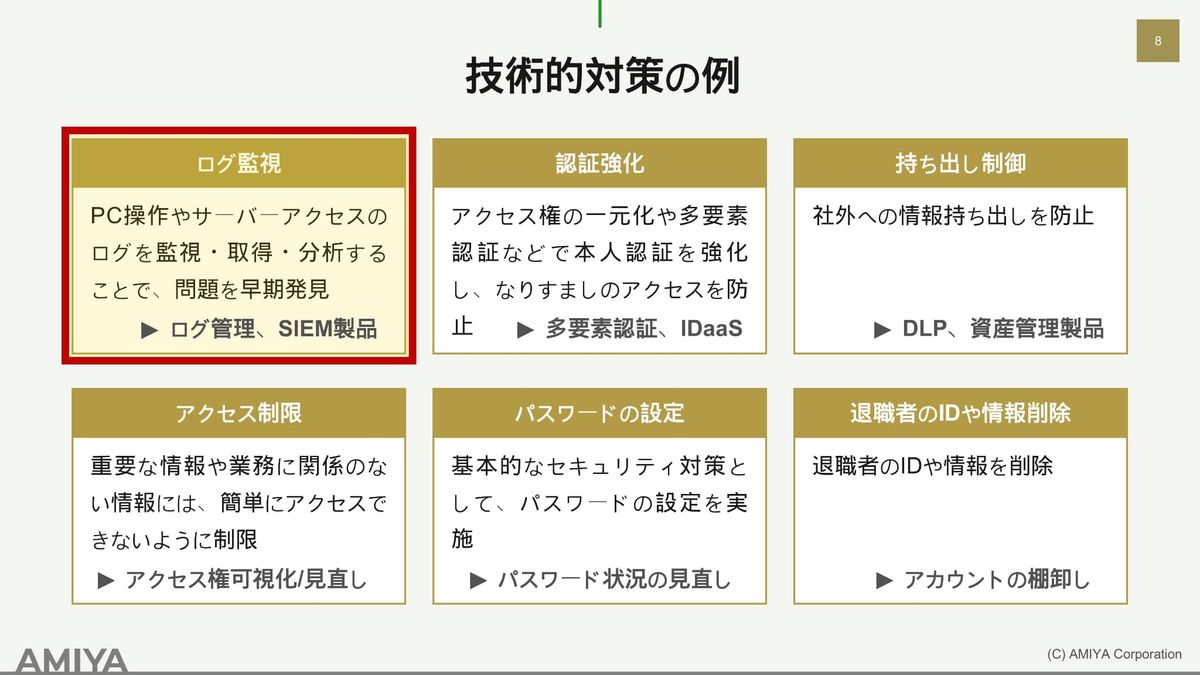

ログの監視や認証の強化などで対策を

今回のウェビナーでは、この技術のところに焦点を当てて、みなさまにソリューションや対策をご紹介できればと思います。

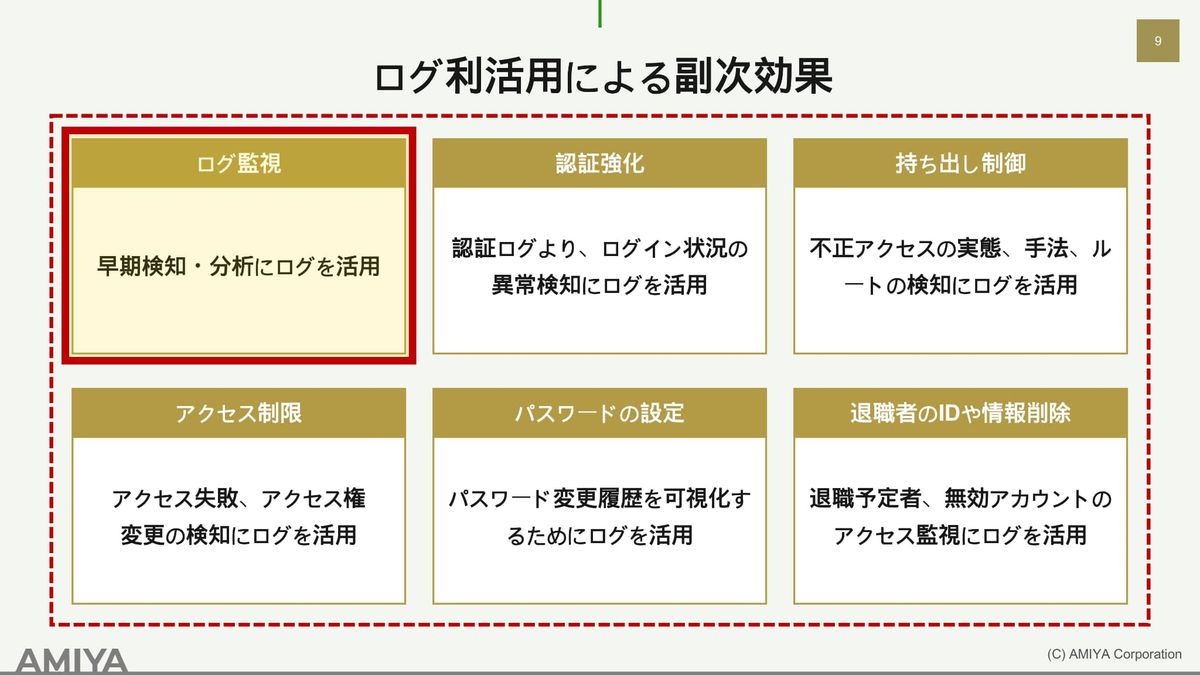

技術対策の具体例になりますが、ログ監視、認証強化、持ち出し制御、アクセス制限、パスワードの設定、退職者のIDや情報削除というところが挙げられます。

例えばログ監視で申し上げますと、各個人のPC操作のログを監視していただいたり、重要情報が含まれているサーバーに対するアクセスのログを監視していただくというところが対策の例として挙げられます。

認証の強化で申し上げますと、アクセス権が集中していないかどうかをしっかりと確認していただいたり、多要素認証などで本人がアクセスしているかどうかを確認していただくところとなります。

持ち出し制御では、社外への持ち出しを防止するために、例えばUSBなどの利用を制限するためのDLP(データ損失防止)やMDM(モバイルデバイス管理)のような製品をご導入いただくかたちですね。

アクセス制限は、重要な情報や業務に関係のない情報には簡単にアクセスできないように、アクセス権の管理をしっかりとしていただくかたちになります。

パスワードの設定は、セキュリティ対策として、不必要な方にファイルを見せないように、ご指定の方のみにパスワードを共有するというようなかたちで実施いただく。

あとは退職者のIDや情報を削除しておいて、万が一退職された後も、そのアカウントが使用されることがないように棚卸しをしていただくようなかたちになります。

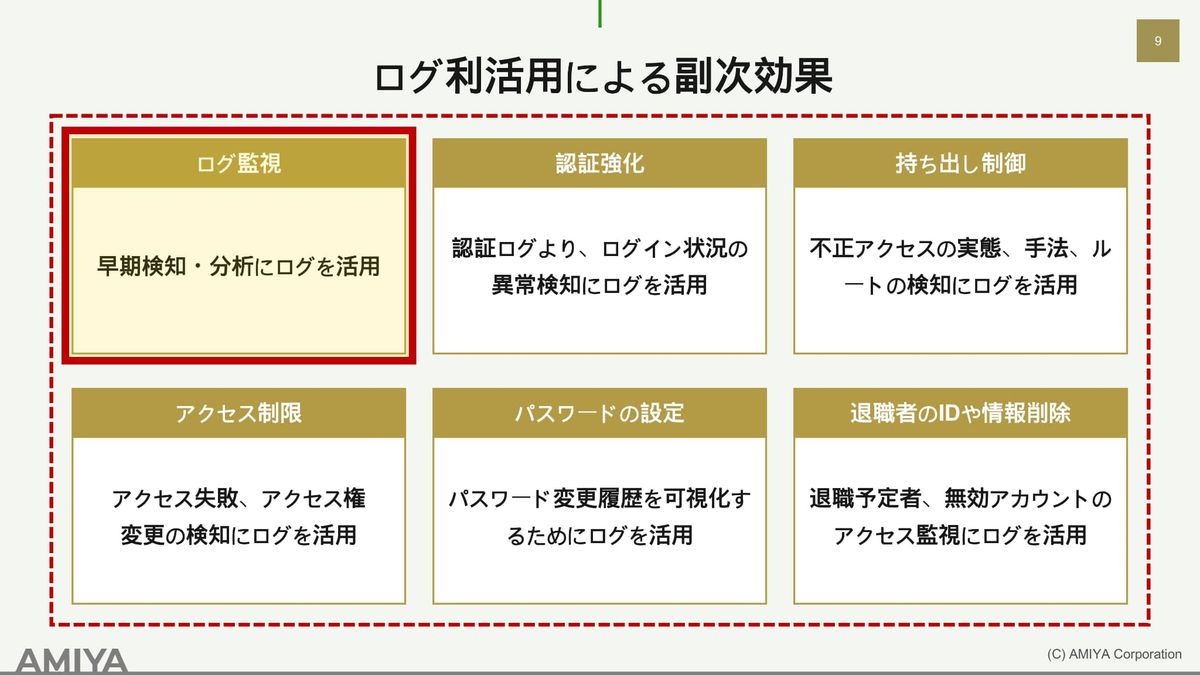

「ログの監視」は、内部不正を防ぐすべての対策に通じる

今回はログ監視に焦点を当てて、技術的対策をご紹介できればと思います。というのも、ログ監視という技術対策は、そのほかの認証強化や退職予定者のID・情報削除といった、ただ今ご紹介した諸々の対策に副次的な効果をもたらすことが可能です。

実際に参照してみますと、そもそものログ監視をしていただくことで、異常の早期検知、ログを分析して怪しい動きがないか監視をしていただくことができます。

そのほか、認証の部分ですと、認証ログのログインやログアウトの部分など、不審な時間帯にアクセスをしていないかの監視をしていただくことが可能です。

持ち出し制御のところでは、不正アクセスの実態や手法、どういったかたちで情報が持ち出されていったのかというところを監視いただけます。

アクセス制限のところでも、実際にアクセスすべきでないところにアクセスを試行していないかどうか、事前に把握することが可能です。

また実際にアクセス権を変更してまで情報を持ち出そうとしていないか、といったところも確認いただけます。

あとはパスワードの変更履歴などを可視化するためのログ活用や、退職予定者、無効アカウントに対するアクセス監視にログを活用いただけます。全般的にログを活用することで、すべての対策に通ずる強化をしていただけるかたちになっております。

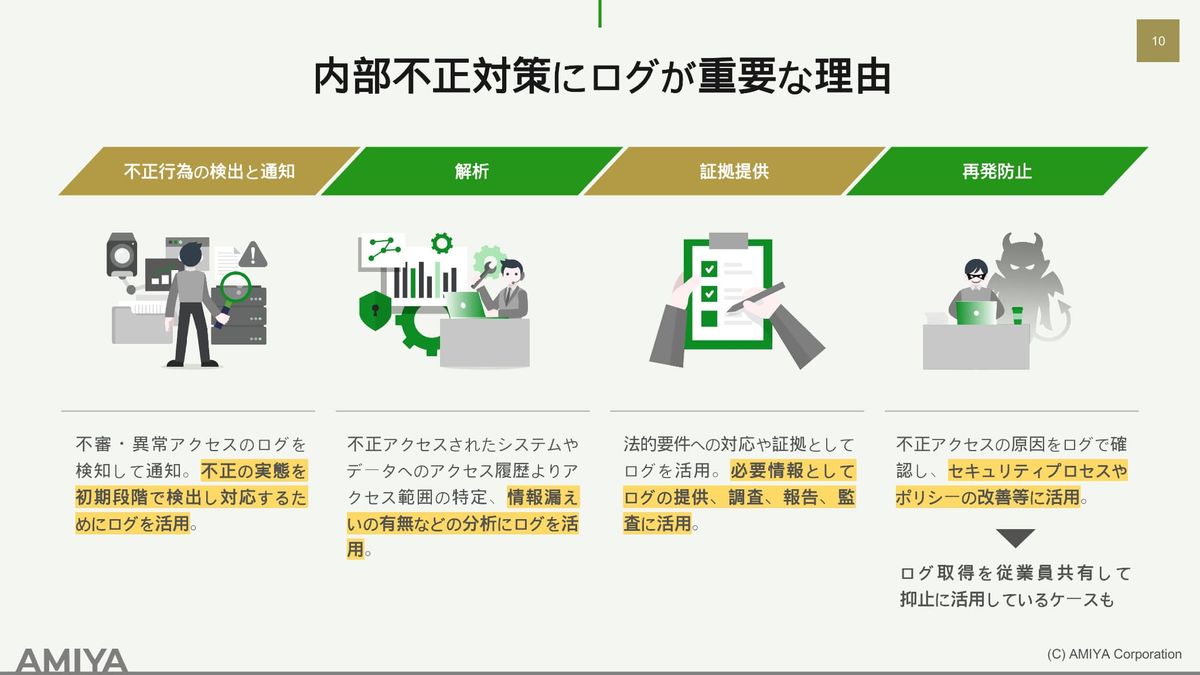

万が一の情報漏えいが起きてしまった時も役立つ理由

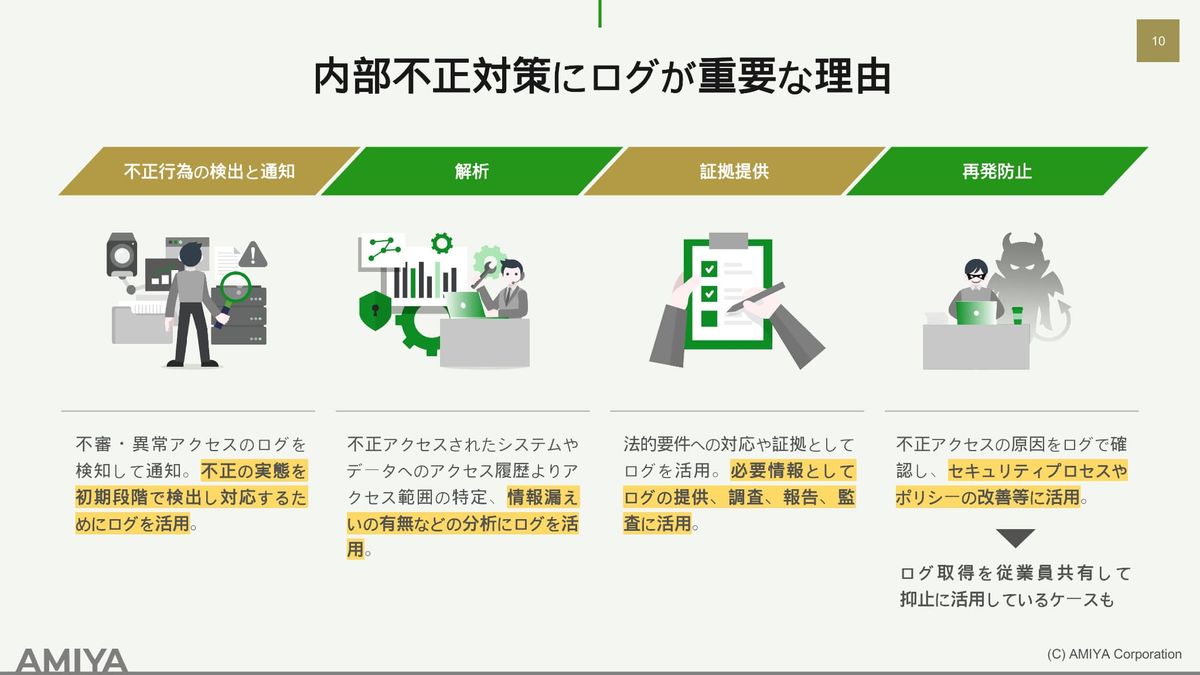

内部不正対策にログが重要な理由として、そもそもの不正行為の検出や、通知を行う中でログを見ていただくことで、不正の実態を初期段階で検出して対応できます。

その行動を解析・分析していく際には情報漏えいの有無など、実際に情報を持ち出ししているかどうかというところの分析にログを活用いただけます。

何か情報の持ち出しがあった場合には、そのログをそのまま証拠として公的機関に提供することも可能になっております。

かつ再発防止のところですね。情報持ち出しがどのようなプロセスを経て行われたかというところで、各フローの中でセキュリティ強化の余地のある部分を探していただく上でもログを活用いただけます。

こちらにも記載しているように、社員さまに対して全アクセスのログをしっかりと取っていますよという周知を行うことで、抑止力としてログ管理をしていただくことも可能です。

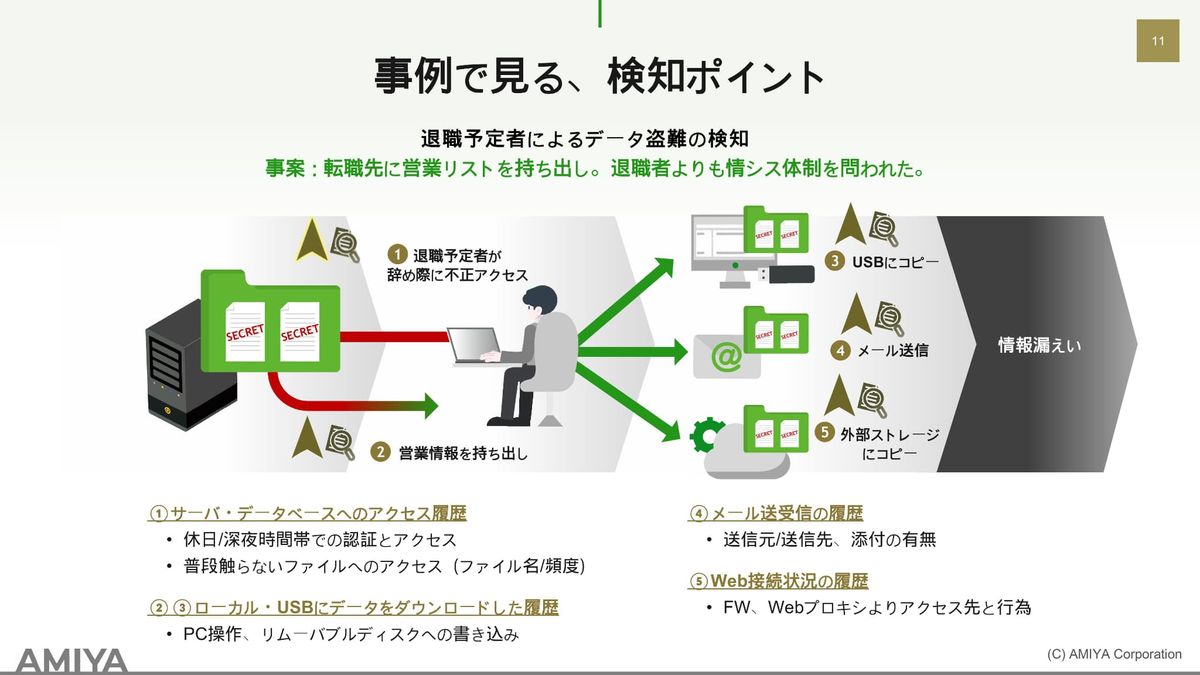

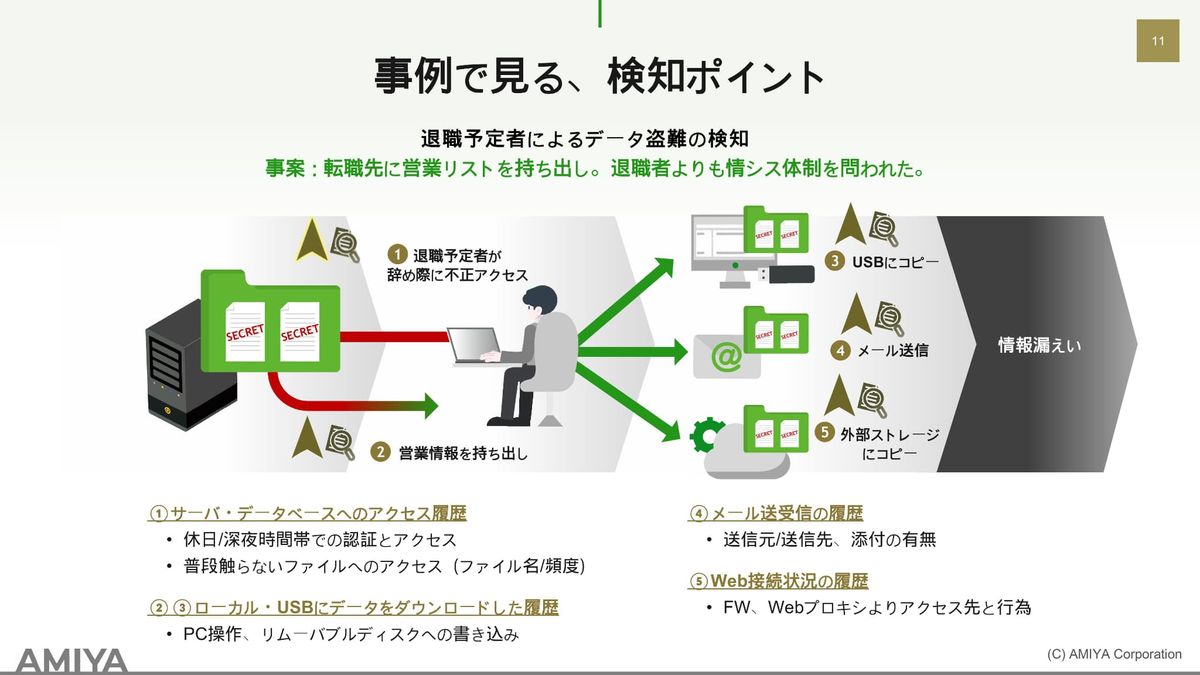

ログってどのように監視できるのか、情報を見られるのかというお話を実際の事例で申し上げます。例えば退職予定者が重要情報を転職先に持っていってしまうような事例ですと、退職予定者が辞める1ヶ月前とか3ヶ月前に不正なアクセスをする──。

休日や夜間帯など、ふだん業務で使わないような時間帯にファイルにアクセスしたりですとか、ふだん触るはずのない、例えば、営業の人間が開発・設計のフォルダを見ているといったところなどを監視していただけます。

これらの情報を見ているというところから、実際に持ち出す際にPCの操作の部分を監視していただいたり、USBなどの外部媒体に対してデータをダウンロードしたかどうかを確認いただけます。

またはメールでの情報の持ち出し。どちらにメールを送っているのか、何を送っているのかの確認ですね。よくあるケースですと、個人用のアドレスなどで情報を持ち出してしまうこともあるかと思います。

あとはWeb接続の状況というところで、こちらも個人で契約しているような外部のクラウドストレージに対するファイルのアップロードといったところを確認いただけます。

このようなかたちで、情報を持ち出してしまうような内部不正の事例でも、さまざまな観点からログを監視していただくことで、内部不正を事前に把握できるようになっています。

PR

PR