サイバーセキュリティの専門家が一堂に会する、

株式会社網屋の「Security BLAZE 2024」。世界的なサイバーインシデントが多発する現代において、セキュリティについて考える講演が多数開催されました。「『放置』しているのに『最先端』放置系SIEMで叶える最先端のログ管理体制」では、株式会社網屋・取締役の佐久間貴氏がサイバー攻撃への対処をするSIEM(統合ログ管理ツール)について、知見やノウハウを語りました。

放置系SIEMで叶える最先端のログ管理体制

佐久間貴氏:みなさん、こんにちは。株式会社網屋データセキュリティ事業部の佐久間です。本日は「『放置』しているのに『最先端』 放置系SIEMで叶える最先端のログ管理体制」をお話しさせていただきます。

まず、サイバー攻撃の最近の状況ですが、ランサムウェアの脅威は変わらず増えているところです。左側の図が「サイバー空間における脆弱性探索行為の状況」の数字が出ています。こちらは令和4年から5年に対して118パーセントということで、前年から増えている状況になっています。

(脆弱性探索行為等というのが)何をしているのかというと、ランサムウェア攻撃の前段の探索フェーズであり、みなさまの環境の脆弱性を攻撃者が探索している数字の推移になっております。

スライドの右側が実際に攻撃された実態になります。企業規模別の数字で言いますと、相変わらず中小企業が多く、52パーセントを占めている状況です。

次に、右下の業種別は、製造業が34パーセントと大きく占めております。これも上の規模別の話と似ています。日本の製造業の産業構造は、やはりサプライチェーンを非常に長く持っている業種になっています。

一番上の大企業から取引先、1次請け、2次請け、3次請けといったサプライチェーンの長い業態の中で一番上のお客さまを攻撃するにあたっては、中間の下請け業者や1次請け、2次請けを狙って攻撃をしてきます。

そういったことから、(ランサムウェアの被害業種としては)製造業が非常に多い状況になっているところが背景になっています。

脅威はどこから侵入してくるか

そのランサムウェアの侵入経路なんですが、どういうところから入ってきているのか。それは、8割がVPN(仮想プライベートネットワーク)かRDP(リモートデスクトッププロトコル)になっています。

スライドの左側が外部公開システムのターゲットの内訳になっているんですが、ご覧のとおりVPNとリモートデスクトップからの侵入が8割を占めています。

実際に、どのように侵入をしているのか。インターネット全域のスキャンによって、公開ポートや稼働しているミドルウェアを把握して、実際に脆弱性をついてネットワークに接続し、ブルートフォース攻撃(総当たり攻撃と呼ばれる、暗号解読や認証情報取得の手法)で認証を突破してきます。

また、ブラックマーケット、ダークウェブで販売されている、漏えいしてしまっている認証情報を使って入ってくることもあります。そういったことを行いながら、リモートデスクトップやVPNから侵入しているのが大半になっています。

次に攻撃の流れ等を深掘りしていきたいと思います。サイバー攻撃は早期検知することが、企業にとっては一番プラスになります。その際に、今回のSEIM(統合ログ管理ツール)のポイントでもあるログの管理が非常に重要になります。

外部公開システムを狙った攻撃の流れをお話しさせていただきます。1つめのVPN機器の脆弱性を利用した攻撃なんですが、この攻撃のフェーズでどんなログが出るのかというと、スライドの右側になります。

まず、大量の認証失敗などのログオンチャレンジを試みます。本当に入れるのかを試しにきます。

これもどういった探索のやり口があるのか、横に攻撃できるのかなどの探索とチャレンジという攻撃のログが、このフェーズでは大量に出てきます。

攻撃者が高権限IDを狙う手口

次に、認証情報を摂取した後にサーバーに実際ログインをしています。攻撃者がサーバーへログインする時に、日中帯の攻撃もゼロではないんですが、やはりふだんと異なる時間、ロケーション、異なる端末で攻撃してきます。

例えばふだんと異なる時間で言うと、インシデントレスポンスをやっている中でよくある攻撃が夜中です。3連休の真ん中の一番深い時間の夜中にやってくることもあります。

ロケーションでは、ふだんは日本でしか仕事をしていない人が、アメリカやフランスなどの海外の環境からログオンチャレンジをしています。あとは、いつも使っていない端末で認証チャレンジしています。そういったことを攻撃者はよくやるんですが、それらの情報がログでしっかり出てきます。

AD(Active Directory)に存在しないアカウントでの認証ですが……。(通常)Windowsサーバーでrootを使わないと思うんですが、攻撃者はよくLinuxとかUNIXで使うrootやadministrator、systemなど、高権限IDが持っていそうなアカウント名でログインチャレンジを試します。

その部分に関しても、ADに存在しないアカウントでログオンやチャレンジしているのがきちんとログには出てきます。そういったところを捉えるのも大事になっていきます。

実際に侵入されてしまった場合、内部ネットワークのサーバーや端末が一斉攻撃されます。その時にどんなログが出るのか。

いろいろな攻撃の手法もあるんですが、例えば、入った端末が高権限IDなどの特権を持っていなかったとしたら、それを高権限IDに昇格させたりします。

実際に今厳しく設定しているドメインのセキュリティポリシーを変更して入りやすくしたり、行動しやすくするような設定変更をします。

あとは、休日の夜中に攻撃をして侵入した後にランサムウェアを起動させるというフェーズがあります。それもタスクスケジュールで登録して、連休の真ん中の夜中に動くようにする設定をします。その部分のログもきちんと表示されて取得できます。

そういったものをしっかり各フェーズでログをしっかり取っていて、初期段階で検知すれば被害も最小化できます。

インシデント対応の3フェーズ

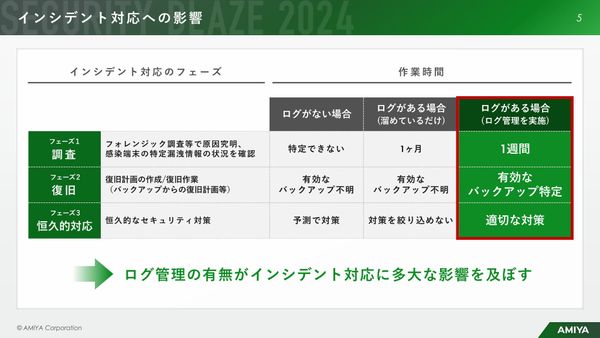

次に、インシデント対応の影響です。このインシデント対応、実際攻撃された後のインシデント対応のフェーズも3つに分かれています。フェーズ1が調査、フェーズ2が復旧、フェーズ3が恒久的対応となっています。

まず、1つめのフェーズ1の調査ですね。実際にフォレンジック調査をして、原因を究明します。感染端末の特定、漏えい状況と言った、何が漏れているのか、どこから漏れているのかを調べるフェーズになります。

スライド右側が、作業時間と書いています。これを3つに分けています。1つめがログがない状態。2つめが、ログはあるけど溜めているだけ。3つめが、ログがあってきちんと管理されている状況。それぞれについてフェーズでどんな影響があるかを記しています。

まず調査のフェーズで、ログがない場合、そのままでは原因や被害範囲などを特定できません。ログがないので、何もわからない状況になってしまいます。

次はログがあるけれども、溜めているだけの場合。溜めているだけで一元管理されていればいいんですが、例えばsyslog(「System Logging Protocol」の略称で、サーバーの稼働状況を記録できる仕組み)はsyslogサーバーだけ、ADはADの中にだけしかないなど、バラバラになっていて、溜まっているけど集めていない状態です。

本当に溜めているだけで掘れないものになっていますと、おそらく調査は軽く1ヶ月以上かかってきます。

3つめのログ管理をしっかりしている場合は、ログ管理製品を使ってきちんと1個のバケツに溜めていて、それを見やすいかたちで格納しています。そのように容易に検索できる状況になっている状態をログ管理といいます。

きちんとログ管理ができていれば、調査フェーズも1週間ぐらいあれば、おおよそのあたりがつくかなというところで、このような表現をさせていただいています。

復旧フェーズにおける難所

次に、フェーズ2の復旧になります。これは調査の後、復旧計画を立てなければいけません。ビジネスを継続する以上、いつまでも調査しているわけにはいかないので、復旧計画は並行してやっていかなければいけません。

その中で大事なのは、バックアップから復旧できるのかどうか。これが要は、復旧の時短に一番つながるところになります。同じようにログがない場合は、どこから何を復旧していいのかわかりません。

どこがやられているのかわからないし、いつからやられているのかもわからない状況になっていますので、有効なバックアップがどれなのかわかりません。

対策をやってみたが、実はランサムウェアに被害に遭っている状態で、潜伏している状態をバックアップとして戻してしまった場合、これでまた攻撃されてしまって、元に戻ってしまう……そんなことを繰り返すことになります。

ログを溜めている場合も同じですね有効なバックアップがわからないまま、予測しながら対応せざるを得ない状況になってしまいます。

実際にログ管理をきちんとしていると、「いつ・どこから・どうやって攻撃されているか」がわかります。

その場合、クリーンな状態のバックアップがどれなのかがわかります。それを戻す前提で復旧計画をきちんと立てていくことができます。そういった意味でも、やはりログを管理することは重要だと言えます。

恒久対応フェーズではログ管理が不可欠

次に、フェーズ3の恒久的なセキュリティ対策になります。ログがない場合というと、予測で「何されているかわからないけど、こんな感じかな」ということでやるしかありません。

ログ溜めているだけというのも、ある程度当たりはつくけど、対策が絞り込めないので、実際に恒久対応も予測でやるしかありません。無駄な部分の対策もしなきゃいけなくなるかもしれない。

3つめがログ管理ですが、管理をしっかりしていれば「いつ・どこから・どういうふうにやられて、どういう結果になったので、こういうことを対策すべき」と。こうしたことがきちんと計画として立てられますので、適切な対応ができます。

結果として、ログ管理の有無はインシデント対応に多大な影響を及ぼします。時間が長くなると売上も下がるし、かかるコストも増えていきます。対策が絞り込めないと、その分だけ無駄な費用がかかっていきます。

そういった意味ですと、ビジネス継続にも大きな影響を及ぼすところが、このログ管理をするかしないかの大きなポイントになります。

3フェーズのポイントの振り返り

ここでフェーズ1の振り返りになりますけど、フェーズ1の調査はどんなことやるのかをもう1回お話ししていきます。

調査フェーズでは、原因と被害範囲の究明が大事になります。要は、根本原因、被害範囲の特定をしっかりしなければいけないんですけど、ログがないとできません。先ほどもお話ししたとおり、再発リスクも高まっていきます。

スライド右側の情報漏えいの有無のところでも、情報漏えいがそもそもあったのか、なかったのか、どんな規模なのかもわかりません。

よく中小企業のお客さまが「私たちは守るものや盗られるものがない」という話になります。そういう場合でも、取引先から証明を求められることが多いです。そこにログがないと何が盗られたかわからないし、何がどのぐらいやられているかもわかりませんし、(取引先に対して)報告はできないと思います。

ログ管理をしっかりしていれば、ユーザーへの証明や報告ができます。逆に返せば、ログがないとユーザーへの証明もできないので、その後のビジネスにも影響が出てしまいます。

次に、フェーズ2の復旧です。こちらも繰り返しになりますが、有効なバックアップからの復旧ができません。これも汚染データかどうかの判断ができなくて、実際に不適切なバックアップを使用してしまう可能性があります。

また、システムの再構築の部分でも、被害範囲が特定できないので、結局全部クリーンインストールせざるを得ない状況になってしまって、システム再構築もなかなか進みません。

最後の恒久対策です。こちらも原因が特定できないので、具体的な詳細な分析もできない。結果として有効な再発防止策も策定できないので、ログの管理は非常に重要になります。

サイバーレジリエンスにおけるログ管理の重要性

これまでビジネスの復旧の話を強く伝えました。最近だとサイバーレジリエンスという言葉がよく使われます。

これは、サイバー攻撃やセキュリティインシデントが発生した時に、被害を最小限に抑えて、組織の機能を回復させる能力になります。

サイバーレジリエンスを囲んでいろいろな項目がありますが、CSIRT(セキュリティ事故対応チーム)を立てたり、セキュリティの情報を集めたりと、いろいろあります。その中で同じようにログ収集も重要だと言っています。

また、各種ガイドラインでもログを必ず取ることを義務付けられています。

例えば「地方公共団体における情報セキュリティポリシーに関するガイドライン」の中では、各種ログと情報セキュリティ確保に必要な記録をしっかり取得すること、かつ一定期間保存することと書いています。

経産省が出している「サイバーセキュリティ経営ガイドライン」では、アクセスログや通信ログからサイバー攻撃を監視・検知する仕組みを作ることを義務付けています。要は、ログの保存と分析、検知、監視する仕組みをきちんと持つことと、ガイドラインでは書かれています。

重要インフラと言われる部分で、金融、官公庁、自治体、水道、交通、エネルギーとかもいろいろありますが、同じようにログの取得が必要だと書かれています。

最近では自動車産業がそれにあたります。自工会・部工会と言われる自動車に関するサプライヤーさんの団体があります。そこに「自動車産業サイバーセキュリティガイドライン」が出ています。こちらも同じように、レベル1・2・3とあり、レベル2ではログを保管すること、レベル3ではログを分析すること。ログに関する記載もしっかり書かれています。

ログ管理体制がどうあるべきか。これも何度かお話ししてしまいましたが、まずログを収集できること。ログをきちんと分析してアラートを発行したり、レポーティングできること。そして最後に安全に保管できること。これがログ管理体制のあるべき姿になっていますが、自力でやろうとするとなかなか大変です。

SEIMがセキュリティ対策に寄与すること

それを解決するのがSEIMと言われる製品になりますね。このSEIMは何をするのか。まず収集・保管がきちんとできること。監視・検知ができること。ルールを持って監視できることですね。

あとは、レポーティングがしっかりできること。インシデントが発生した時にそのインシデントはしっかり解決できたのか、できないのか。そういったイベント管理をしっかりできることが大事になります。

例えば、UTM(統合脅威管理)やPC、ADなどの対象機器のクラウドサービスのログを集めて、必要機能を活かして、実際に通知や可視化をIT責任者や管理者にやってもらう。そんな仕組みの真ん中にいるのがSEIMになります。

ただ、このSEIMも、なかなか課題があります。何が難しいのかというと、実際にあった事例ですが、2,000名ぐらいの製造業のお客さまの窓口が情報システム責任者がいらっしゃいました。

この方はセキュリティ運用も兼任しており、IT製品の導入やIT機器の運用など、PCの管理を各種やっていてとにかく多忙です。そんな中、サプライチェーンアタックを受けまして、サイバーセキュリティ対策としてSEIMを入れなきゃいけないと考えられていました。

製造業の非IT業という中で情報システム責任者を兼任していましたが、セキュリティのプロではありません。そして、ITのプロフェッショナルでもありません。

そんな方が、SEIMを導入する時は3つの難しさがあります。1つめが、導入難易度の高さですね。導入が非常に難しい。

2つめがログデータの扱いにくさ。ログデータ自体の扱いもそうですけど、セキュリティ運用、ログ運用をしていくところも非常に難しいです。

最後は、セキュリティ人材の不足ですね。今、ITエンジニアも不足していますが、さらにその中のセキュリティエンジニアはかなり不足しているので、この3つがあるとなかなかSEIMは導入できません。

仮に無理して導入したとしても使いこなせないので、結局は導入したものが残ったまま毎月お金を払います。そんな状況に陥る事例がよくあります。

こちらのお客さまもこの3点で非常に悩まれていました。我々はSEIMを提案する中で、いろいろな提案をさせていただいています。

なぜSIEMは導入難度が高いのか?

実際、導入難易度が高い話ですが、いったい何が高いのかを絵にしています。

導入フェーズで一番苦労するのが、だいたい何をどう収集するのかがわからないことです。ログを取って収集したら、どうやって検知・分析するのかもわからないところが、非常に難易度が高いです。

結局は何をどう収集するのかで言うと、例えばネットワーク機器なのか、セキュリティデバイスなのか、ADなのか。ITシステムには機器がいろいろあるんですが、実際何を取るべきなのか。何を取ったら有効なのか(という点を検討することです)。

実際にその機器からどうやってログを取るのか。例えばファイル共有で取ってくるのか、syslogでどう受けられて、APIを叩いて取ってくるのか。

そういった部分の設計までして、ログを取ってくるので、非常に設計が長くなります。

次に、実際に取ってきたログは何を見ればいいのか。このログを取ってきたら何を分析できるのか。検知できるのかが、非常に高い山になっています。ここが導入フェーズにおいて難易度が非常に高い部分になっています。

次にログデータの扱いにくさ。認証系のログだったらフォーマットはこうですとか、イベントログだったらこうですと、ログは機器によって全部違います。通信ログもちょっと小さいですけども、(ログの内容が)見にくいですね。syslogもわかりにくいです。

これを「普通に見てください」と言われても、なかなか解読は難しいです。レポート結果を見てもそもそもわからないというところが、扱いにくさとして挙げられています。

最後に、セキュリティ人材の不足です。高度な導入・運用スキルが必要になるので、セキュリティがわかる人がいないと厳しいですよね。専門家がいないと厳しいです。

運用に必要なスキルを持つ人材育成、組織化も、一人だけ優秀なセキュリティの方を入れても、その人が病気になったり怪我したら、周りでできる人がいなくなってしまいます。運用に必要なスキルを持つ人を育成しなければいけません。

なかなか言いにくいんですが、セキュリティの業界にいないと、最新の攻撃の手法はなかなか学べません。そこの部分で、新しい攻撃への対策もなかなか自社で一人でやっていくのは難しいです。

何度もお話ししますが、そもそも人がいないのでSEIMの製品の導入は障壁が非常に高いです。

高難度なセキュリティ課題は網屋「ALog」が解決

ここでご提案です。我々の製品である

「ALog」は、SEIMの難しさを簡単にして放置を仕組み化、自動化して、ログ管理ができます。もちろん3つの難易度の高さもALogで解決できます。

難易度の高さもそうですけれども、解決・導入の部分であるITシステムのログを自動で収集するところも、ALogでは、各種機器の取るべきものもわかっています。それをどうやって取るかも、いろいろな仕組みをALogが持っています。プラグインや自動収集機能を活用して、自動で収集、集約できます。

スライド右側の異なるログフォーマットも自動で統一できます。各種システムのログを取ってくるんですが、どうやってマッピングしてどう取り込んだらいいのかも、普通にはわかりません。

ALogは、AIで候補となる正規表現での書き方も教えてくれます。要はAIでどう取ったらいいのかを教えてくれる機能がついています。そういったものを使って、簡単に導入・設計できて、煩雑な設計フェーズが不要になるのがALogのポイントになります。

次に定期監視を不要にできます。自動アラートなどのふだんの違いをAIで検索、検知できるのがポイントになっています。

自動アラートですが、インシデントやアラートを検知した時に、メールで送るだけではなくてsyslog通知やAPIで、ChatworkやSlack、Teamsに送って、異常を検知したら即時に受け取れるような仕組みもついています。

独自のAIを持っていますので、いつもと異なるIPからアクセスがあったり、いつもと違うトラフィックだったり、いつもと違うファイルパスであったり、いつもと違う時間で起きた場合だったり、いつもとの違いを異常検知してアラート通知できる機能もついていますので、自動検知で監視業務を簡単にできます。

ALogの専売特許はわかりやすいログ翻訳機能

次に、運用もALogで解決できます。ここがALogの一番のポイントになります。複雑なログはたくさんあります。このログ1行1行を見ても意味があまりないログになってしまいます。

ALogはこの塊を……例えばWindows開いて書き込みしただけでも20行ぐらいログが出てしまいます。それを、1行に集約できて翻訳できるのがALogの特許になっています。

実際にサトウさんが重要顧客リストを開いた。ヤマダさんが事業計画を書き込んだ。こうしたことも正確に1行の操作として捉えられることがALogの強みになっています。

そして高速検索や長期保存もポイントです。SEIMとして当たり前なんですけど、大量データもパフォーマンスを落とさず、高速検索ができます。

ALogのログをきちんとCSVで圧縮して持つこともできますので、大容量のデータをコンパクトに保存できます。必要な情報を簡単に集めてたどり着ける検索と保管も、ポイントになっています。

また、自動レポートをいろいろ揃えています。レポート設定もなかなか難しいフェーズですが、我々はノウハウを持っていますので、各種レポートや検知機能を、我々で提供できます。ノウハウ不要で高度な分析結果を取得することもできます。

実際にお客さまでどれだけ見るかにもよるんですが、ダッシュボードも非常にわかりやすく、全体の異常や状況のモニタリングもできます。

我々は純国産で国内で作っていますので、わかりやすさや簡単さにこだわった操作は非常にポイントになってくると思います。

セキュリティ人材不足も網屋が解決

次に、セキュリティ人材の不足ですが、簡単に言うと、我々に任せていただければこちらで全部解決します。

実際、ログを集めた後にやることは、右側の監視をしながら何かあれば分析して、それをきちんと社内で報告して、それを改善し、最適化していく。このフェーズを回していかなければいけません。

はっきり言って、セキュリティ人材がなかなかいないお客さまの中で製品の保守だけやって、ALogをSEIM運用をしていくのは難しいと思います。

これを、網屋ではMDRサービスとして提供していますので、ログを収集した後の運用は、我々がセキュリティのプロとして、お客さまに代わって運用するサービスもご提供しています。

ログの重要性に気づいていただいても、いざやってみようとしてもなかなか回せません。我々はこういうサービスを提供しているとお話しすると、多くのお客さまにニーズを感じ、導入していただいています。

最後に結論ですが、「ログ管理の難しい」をALogとMDRでカンタンにできるということです。

導入難易度の高さですが、収集対象や検知方法がわからないものに関しては、ALogを使っていただいて、ノウハウや設計不要で高度な検知と分析結果は出せます。

ログデータの扱いにくさや、運用には専門家が必要だと先ほどお話ししたとおりです。膨大な解読不能なログを、しっかりプロが確認して、解析して、わかりやすいかたちで報告会まで行います。

セキュリティ人材の不足ですが……時間が足りない、時間がかかりすぎるところですね。コストが増えてしまって、事業にインパクトが出てしまいます。

導入も運用も我々に任せていただいて、お客さまは本業に専念していただいて、創造の時間をしっかり生んでいただきながら、本業の成果を出し、我々はお客さまのセキュリティを守って、双方がプラスになればと思っております。

そういったわけで、ALogとMDRを使っていただいて、お客さまのビジネス、安全をセキュアに守っていければと思っております。以上が我々ALogの報告になります。ご清聴ありがとうございました。

【登壇企業】株式会社網屋登壇企業について詳しくは

こちらセキュリティの力で社会の成功を守る、サイバーセキュリティ企業。AIテクノロジー搭載のログ分析ソリューションを主力とした「データセキュリティ事業」と、”ICTインフラのクラウド化”をコンセプトにSaaSネットワークを提供する「ネットワークセキュリティ事業」を展開。国産メーカーならではの独自性と扱いやすさで、セキュリティ市場をリードしています。

■「Security BLAZE 2024」2024年11月13日~14日の2日間に亘って、日本を代表するサイバーセキュリティの専門家や企業が集う、国内最大級のオンラインセキュリティカンファレンスが開催されました。

サイバーセキュリティの最新動向や脅威への対策などを中心に計30セッションが開催され、そのうち20セッションを順次ログミーでもお届けします。

PR

PR